Adicionar Header Customizado no Burp

- Gustavo Viana

- Segurança ofensiva

- 26 de setembro de 2024

Está precisando adicionar cabeçalhos customizados em suas requisições do Burp? Neste post vamos ver o passo a passo de como configurar isso! Os cabeçalhos personalizados (custom headers) são extremamente importantes em Pentests e programas de Bug Bounty por diversos motivos.

O Burp é uma ferramenta extremamente importante que apoia profissionais da Segurança da Informação a realizar testes de segurança em aplicações Web. No entanto, em certas situações, você precisará modificar ou adicionar headers personalizados às suas requisições por diversos motivos. Por exemplo, ao participar de um programa de Bug Bounty em que o acordo exige que todas as suas requisições incluam um header personalizado específico, permitindo que a empresa identifique que essas requisições estão relacionadas ao programa.

Adicionando headers customizados no Burp Suite

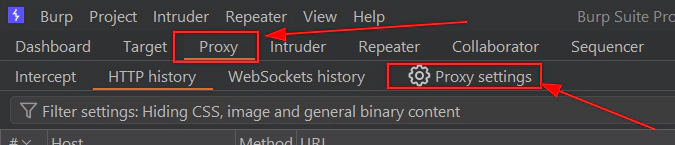

- Na aba Proxy, clique em Proxy settings

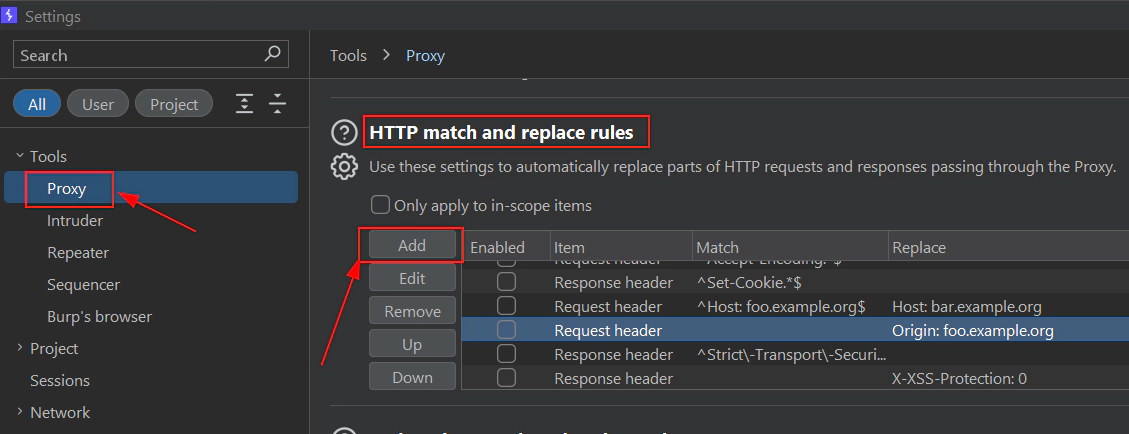

- Estando no menu Proxy, vá até HTTP match and replace rules (é possível usar a barra de busca também)

- Clique em Add

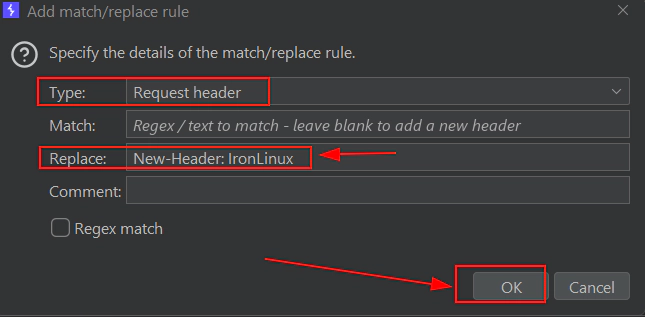

- Mantenha o Type como Request header e adicione o header customizado desejado no campo Replace

- Clique em OK para gravar as informações

Caso queira, abaixo estão imagens para auxiliar no passo a passo do fluxo:

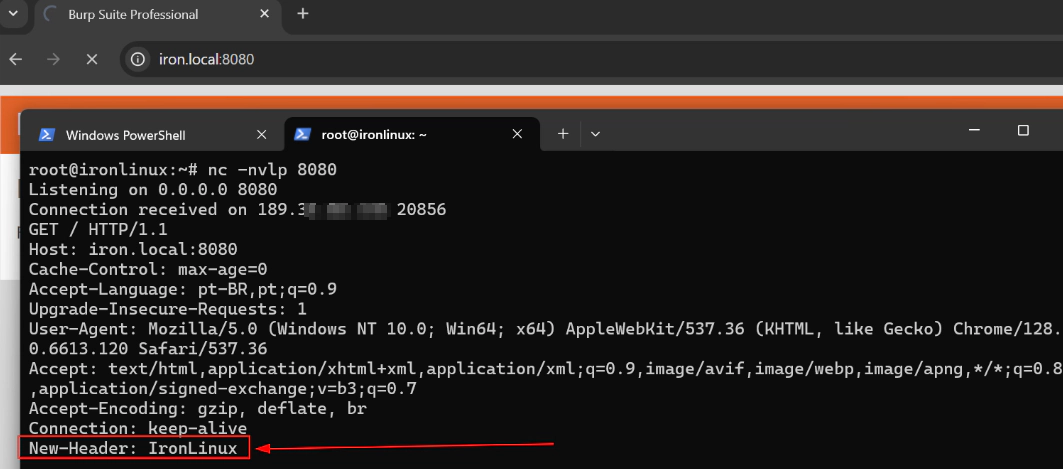

Testando o custom header

Agora que a configuração foi feita, vamos ver se está funcionando! Abrindo uma porta e escutando com netcat, podemos ver que o nosso header customizado já está funcionando:

Por fim, agradecemos a leitura e esperamos que este post tenha te ajudado de alguma maneira! Caso tenha alguma dúvida, entre em contato conosco pelo Telegram , Facebook ou Instagram ! Veja mais posts no IronLinux !