Instalando DVWA com WSL2

- Gustavo Viana

- Segurança ofensiva

- 4 de abril de 2024

A DVWA (Damn Vulnerable Web Application) é uma aplicação que contém diversas vulnerabilidades e que serve para praticar segurança em aplicações Web. A DVWA é altamente recomendada para profissionais de segurança da informação ou desenvolvedores que queiram aprimorar suas capacidades voltadas para segurança em aplicações Web.

Neste post vamos aprender a realizar a instalação do DVWA utilizando WSL (Windows Subsystem for Linux) de maneira rápida e prática!

Caso você ainda não tenha o WSL instalado em sua máquina, recomendo a leitura do nosso post sobre Como instalar o Linux no Windows com WSL .

Instalando uma distribuição Debian-like no Windows com WSL

Para instalar o Ubuntu 22.04:

wsl --install -d Ubuntu-22.04

Para instalar o Debian:

wsl --install -d Debian

Para instalar o Kali Linux:

wsl --install -d kali-linux

Executando a distribuição recém-instalada

Agora basta executar a distribuição desejada (pode ser feito buscando pelo nome dela no menu iniciar, por exemplo) ou com o comando:

wsl -d Ubuntu-22.04

Instalando o DVWA em sistemas Debian-like

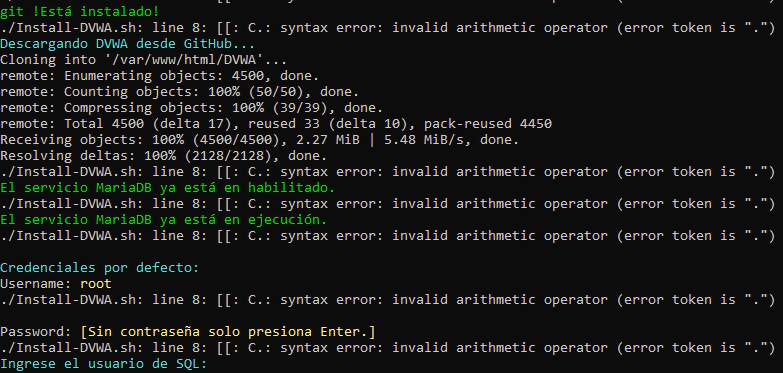

Para instalar o DVWA em sistemas Debian-like (Debian, Kali, Ubuntu, etc.), você pode executar os seguintes comandos:

wget https://raw.githubusercontent.com/IamCarron/DVWA-Script/main/Install-DVWA.sh

chmod +x Install-DVWA.sh

sudo ./Install-DVWA.sh

Durante a instalação será solicitada as credenciais de acesso ao MySQL. Caso você não tenha o MySQL instalado antes disso, o usuário será root e a senha vazia (basta dar enter quando solicitada):

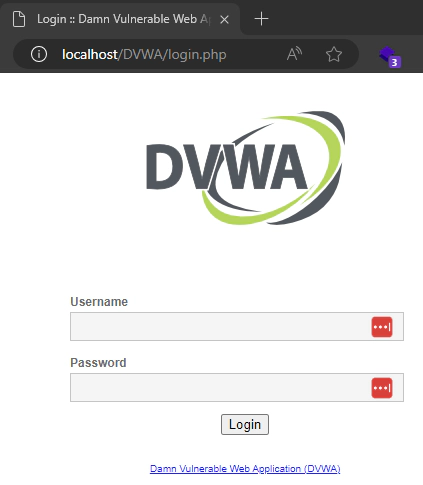

Após a conclusão da instalação, você já poderá acessar a URL http://localhost/DVWA diretamente no seu navegador do seu Windows.

O usuário de acesso ao DVWA é admin e a senha é password.

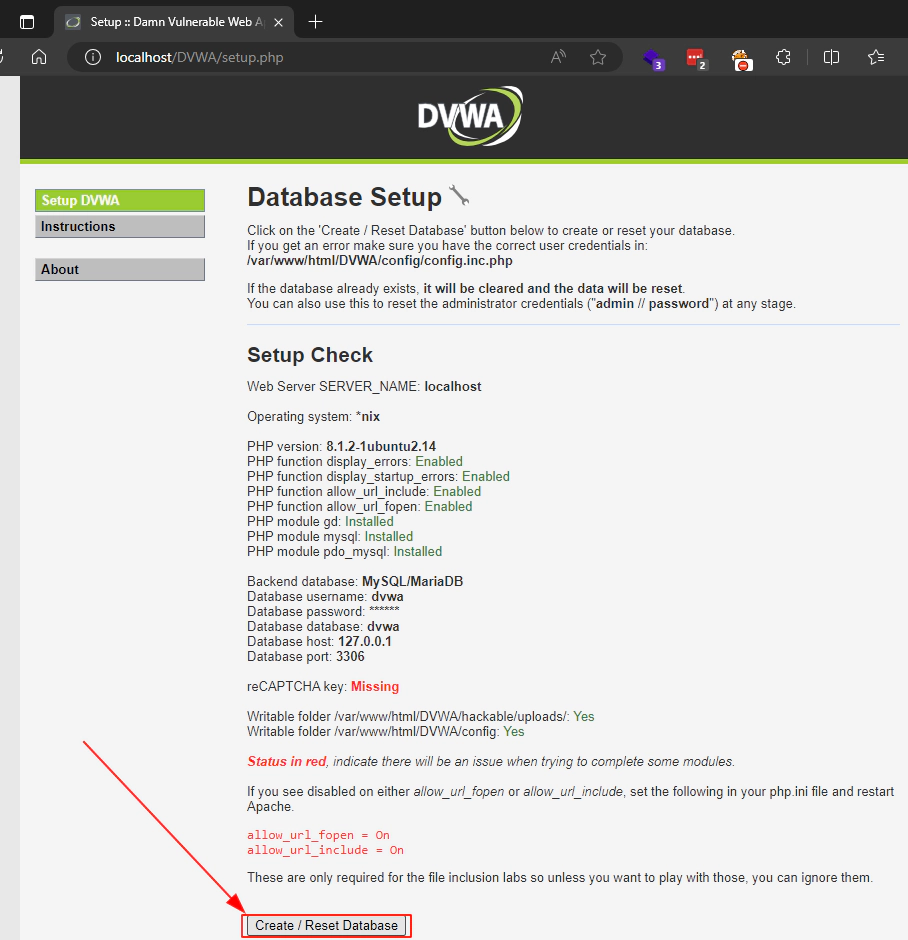

Depois de acessar, basta clicar em Create / Reset Database:

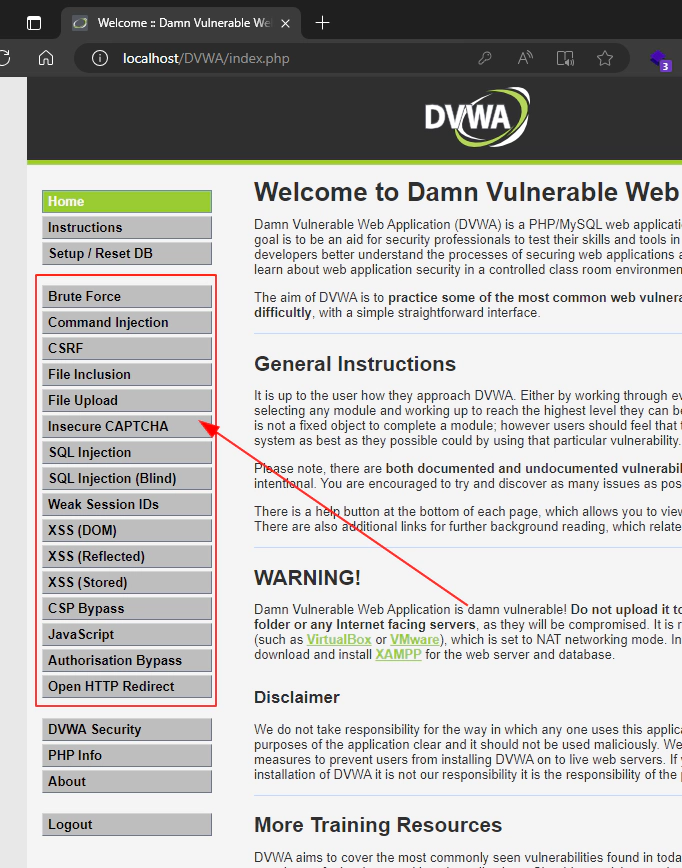

Após isso, acesse novamente com o usuário admin e senha password e os trechos vulneráveis da aplicação já estarão disponíveis para testes:

Por fim, agradecemos a leitura e esperamos que este post tenha te ajudado de alguma maneira! Caso tenha alguma dúvida, entre em contato conosco pelo Telegram , Facebook ou Instagram ! Veja mais posts no IronLinux !